Remove default admin User

Padam user admin – banyak kes SQL injection berlaku menggunakan nama pengguna admin.

File/Folder Permission

Semasa menukar tetapan (terutama yang melibatkan configuration.php) boleh set file permission kepada 777, selepas selesai penukaran tetapan, jangan lupa tukar semula kepada 755.

Guna CHMOD

Tukar ownership folder Joomla! kepada apache. Guna CHOW…

- PHP files: 644

- Config files: 666

- Other folders: 755

FTP Info

Elakkan menyimpan maklumat FTP pada Global Config. Ini kerana maklumat ini akan disimpan dalam configuration.php yang mana jika fail ini diperolehi oleh penggodam, akan menyebabkan mereka boleh menguasai FTP dan memungkinkan menguasai server.

Sembunyikan fail configuration.php (drpd folder public)

Mengesan pencerobohan

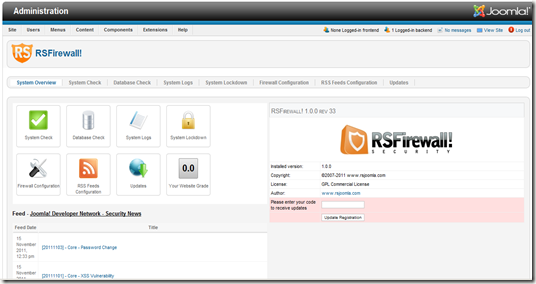

Pasang Firewall

- Dicadangkan gunakan RSFirewall.

- Boleh buat pengujian sistem – utk kesan fail integriti.

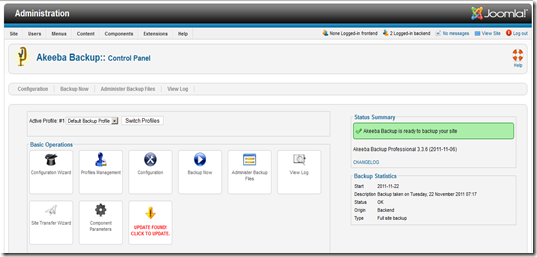

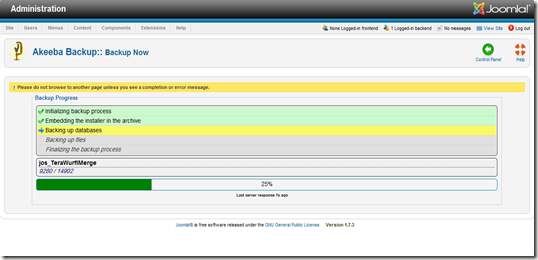

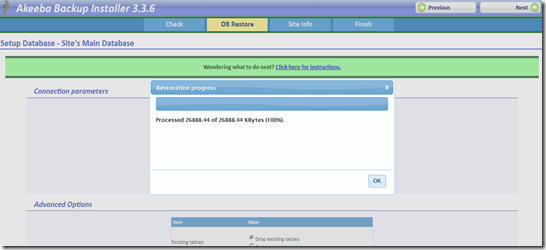

MESTI Backup!

Akeeba adalah contoh yang baik.

Nak backup ke dalam Dropbox pun boleh…

Dan boleh pasang website di server lain.

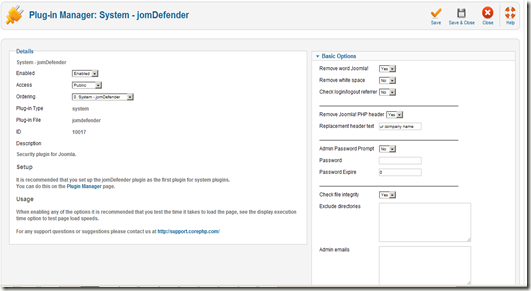

jomDefender

Sembunyikan Joomla! signature (ciri-ciri Joomla! ) daripada dipaparkan kepada awam.

Uji kesahan fail-fail dalam folder Joomla! (sekiranya folder telah diceroboh).

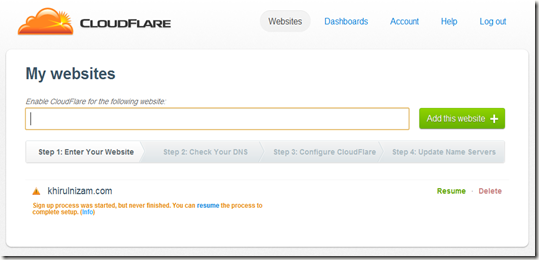

CloudFlare

- Content Delivery Network

- Pertahanan hadapan untuk domain.

- Elakkan scanning oleh hacker.

Tips lain

Sila lawati http://www.gotsrb.info/Stories/10-security-tips-for-Joomla-website

KURSUS

Untuk penjelasan daripada pakar, sila hadir ke kursus berikut;

Comments

Post a Comment